дЄАгАБеНХз≥їзїЯзЩїељХжЬЇеИґ

1гАБhttpжЧ†зКґжАБеНПиЃЃ

гААгААwebеЇФзФ®йЗЗзФ®browser/serverжЮґжЮДпЉМhttpдљЬдЄЇйАЪдњ°еНПиЃЃгАВhttpжШѓжЧ†зКґжАБеНПиЃЃпЉМжµПиІИеЩ®зЪДжѓПдЄАжђ°иѓЈж±ВпЉМжЬНеК°еЩ®дЉЪзЛђзЂЛе§ДзРЖпЉМдЄНдЄОдєЛеЙНжИЦдєЛеРОзЪДиѓЈж±ВдЇІзФЯеЕ≥иБФпЉМињЩдЄ™ињЗз®ЛзФ®дЄЛеЫЊиѓіжШОпЉМдЄЙжђ°иѓЈж±В/еУНеЇФеѓєдєЛйЧіж≤°жЬЙдїїдљХиБФз≥ї

гААгААдљЖињЩдєЯеРМжЧґжДПеС≥зЭАпЉМдїїдљХзФ®жИЈйГљиГљйАЪињЗжµПиІИеЩ®иЃњйЧЃжЬНеК°еЩ®иµДжЇРпЉМе¶ВжЮЬжГ≥дњЭжК§жЬНеК°еЩ®зЪДжЯРдЇЫиµДжЇРпЉМењЕй°їйЩРеИґжµПиІИеЩ®иѓЈж±ВпЉЫи¶БйЩРеИґжµПиІИеЩ®иѓЈж±ВпЉМењЕй°їйЙіеИЂжµПиІИеЩ®иѓЈж±ВпЉМеУНеЇФеРИж≥ХиѓЈж±ВпЉМењљзХ•йЭЮж≥ХиѓЈж±ВпЉЫи¶БйЙіеИЂжµПиІИеЩ®иѓЈж±ВпЉМењЕй°їжЄЕж•ЪжµПиІИеЩ®иѓЈж±ВзКґжАБгАВжЧҐзДґhttpеНПиЃЃжЧ†зКґжАБпЉМйВ£е∞±иЃ©жЬНеК°еЩ®еТМжµПиІИеЩ®еЕ±еРМзїіжК§дЄАдЄ™зКґжАБеРІпЉБињЩе∞±жШѓдЉЪиѓЭжЬЇеИґ

2гАБдЉЪиѓЭжЬЇеИґ

гААгААжµПиІИеЩ®зђђдЄАжђ°иѓЈж±ВжЬНеК°еЩ®пЉМжЬНеК°еЩ®еИЫеїЇдЄАдЄ™дЉЪиѓЭпЉМеєґе∞ЖдЉЪиѓЭзЪДidдљЬдЄЇеУНеЇФзЪДдЄАйГ®еИЖеПСйАБзїЩжµПиІИеЩ®пЉМжµПиІИеЩ®е≠ШеВ®дЉЪиѓЭidпЉМеєґеЬ®еРОзї≠зђђдЇМжђ°еТМзђђдЄЙжђ°иѓЈж±ВдЄ≠еЄ¶дЄКдЉЪиѓЭidпЉМжЬНеК°еЩ®еПЦеЊЧиѓЈж±ВдЄ≠зЪДдЉЪиѓЭidе∞±зЯ•йБУжШѓдЄНжШѓеРМдЄАдЄ™зФ®жИЈдЇЖпЉМињЩдЄ™ињЗз®ЛзФ®дЄЛеЫЊиѓіжШОпЉМеРОзї≠иѓЈж±ВдЄОзђђдЄАжђ°иѓЈж±ВдЇІзФЯдЇЖеЕ≥иБФ

гААгААжЬНеК°еЩ®еЬ®еЖЕе≠ШдЄ≠дњЭе≠ШдЉЪиѓЭеѓєи±°пЉМжµПиІИеЩ®жАОдєИдњЭе≠ШдЉЪиѓЭidеСҐпЉЯдљ†еПѓиГљдЉЪжГ≥еИ∞дЄ§зІНжЦєеЉП

|

1

2

|

иѓЈж±ВеПВжХ∞cookie |

гААгААе∞ЖдЉЪиѓЭidдљЬдЄЇжѓПдЄАдЄ™иѓЈж±ВзЪДеПВжХ∞пЉМжЬНеК°еЩ®жО•жФґиѓЈж±ВиЗ™зДґиГљиІ£жЮРеПВжХ∞иОЈеЊЧдЉЪиѓЭidпЉМеєґеАЯж≠§еИ§жЦ≠жШѓеР¶жЭ•иЗ™еРМдЄАдЉЪиѓЭпЉМеЊИжШОжШЊпЉМињЩзІНжЦєеЉПдЄНйЭ†и∞±гАВйВ£е∞±жµПиІИеЩ®иЗ™еЈ±жЭ•зїіжК§ињЩдЄ™дЉЪиѓЭidеРІпЉМжѓПжђ°еПСйАБhttpиѓЈж±ВжЧґжµПиІИеЩ®иЗ™еК®еПСйАБдЉЪиѓЭidпЉМcookieжЬЇеИґж≠£е•љзФ®жЭ•еБЪињЩдїґдЇЛгАВcookieжШѓжµПиІИеЩ®зФ®жЭ•е≠ШеВ®е∞СйЗПжХ∞жНЃзЪДдЄАзІНжЬЇеИґпЉМжХ∞жНЃдї•вАЭkey/valueвАЬ嚥еЉПе≠ШеВ®пЉМжµПиІИеЩ®еПСйАБhttpиѓЈж±ВжЧґиЗ™еК®йЩДеЄ¶cookieдњ°жБѓ

гААгААtomcatдЉЪиѓЭжЬЇеИґељУзДґдєЯеЃЮзО∞дЇЖcookieпЉМиЃњйЧЃtomcatжЬНеК°еЩ®жЧґпЉМжµПиІИеЩ®дЄ≠еПѓдї•зЬЛеИ∞дЄАдЄ™еРНдЄЇвАЬJSESSIONIDвАЭзЪДcookieпЉМињЩе∞±жШѓtomcatдЉЪиѓЭжЬЇеИґзїіжК§зЪДдЉЪиѓЭidпЉМдљњзФ®дЇЖcookieзЪДиѓЈж±ВеУНеЇФињЗз®Ле¶ВдЄЛеЫЊ

3гАБзЩїељХзКґжАБ

гААгААжЬЙдЇЖдЉЪиѓЭжЬЇеИґпЉМзЩїељХзКґжАБе∞±е•љжШОзЩљдЇЖпЉМжИСдїђеБЗиЃЊжµПиІИеЩ®зђђдЄАжђ°иѓЈж±ВжЬНеК°еЩ®йЬАи¶БиЊУеЕ•зФ®жИЈеРНдЄОеѓЖз†Бй™МиѓБиЇЂдїљпЉМжЬНеК°еЩ®жЛњеИ∞зФ®жИЈеРНеѓЖз†БеОїжХ∞жНЃеЇУжѓФеѓєпЉМж≠£з°ЃзЪДиѓЭиѓіжШОељУеЙНжМБжЬЙињЩдЄ™дЉЪиѓЭзЪДзФ®жИЈжШѓеРИж≥ХзФ®жИЈпЉМеЇФиѓ•е∞ЖињЩдЄ™дЉЪиѓЭж†ЗиЃ∞дЄЇвАЬеЈ≤жОИжЭГвАЭжИЦиАЕвАЬеЈ≤зЩїељХвАЭз≠Йз≠ЙдєЛз±їзЪДзКґжАБпЉМжЧҐзДґжШѓдЉЪиѓЭзЪДзКґжАБпЉМиЗ™зДґи¶БдњЭе≠ШеЬ®дЉЪиѓЭеѓєи±°дЄ≠пЉМtomcatеЬ®дЉЪиѓЭеѓєи±°дЄ≠иЃЊзљЃзЩїељХзКґжАБе¶ВдЄЛ

|

1

2

|

HttpSession session = request.getSession();session.setAttribute("isLogin", true);

|

гААгААзФ®жИЈеЖНжђ°иЃњйЧЃжЧґпЉМtomcatеЬ®дЉЪиѓЭеѓєи±°дЄ≠жЯ•зЬЛзЩїељХзКґжАБ

|

1

2

|

HttpSession session = request.getSession();session.getAttribute("isLogin");

|

гААгААеЃЮзО∞дЇЖзЩїељХзКґжАБзЪДжµПиІИеЩ®иѓЈж±ВжЬНеК°еЩ®ж®°еЮЛе¶ВдЄЛеЫЊжППињ∞

гААгААжѓПжђ°иѓЈж±ВеПЧдњЭжК§иµДжЇРжЧґйГљдЉЪж£АжЯ•дЉЪиѓЭеѓєи±°дЄ≠зЪДзЩїељХзКґжАБпЉМеП™жЬЙ isLogin=true зЪДдЉЪиѓЭжЙНиГљиЃњйЧЃпЉМзЩїељХжЬЇеИґеЫ†ж≠§иАМеЃЮзО∞гАВ

дЇМгАБе§Ъз≥їзїЯзЪДе§НжЭВжАІ

гААгААwebз≥їзїЯжЧ©еЈ≤дїОдєЕињЬзЪДеНХз≥їзїЯеПСе±ХжИРдЄЇе¶ВдїКзФ±е§Ъз≥їзїЯзїДжИРзЪДеЇФзФ®зЊ§пЉМйЭҐеѓєе¶Вж≠§дЉЧе§ЪзЪДз≥їзїЯпЉМзФ®жИЈйЪЊйБУи¶БдЄАдЄ™дЄАдЄ™зЩїељХгАБзДґеРОдЄАдЄ™дЄАдЄ™ж≥®йФАеРЧпЉЯе∞±еГПдЄЛеЫЊжППињ∞зЪДињЩж†Ј

гААгААwebз≥їзїЯзФ±еНХз≥їзїЯеПСе±ХжИРе§Ъз≥їзїЯзїДжИРзЪДеЇФзФ®зЊ§пЉМе§НжЭВжАІеЇФиѓ•зФ±з≥їзїЯеЖЕйГ®жЙњжЛЕпЉМиАМдЄНжШѓзФ®жИЈгАВжЧ†иЃЇwebз≥їзїЯеЖЕйГ®е§ЪдєИе§НжЭВпЉМеѓєзФ®жИЈиАМи®АпЉМйГљжШѓдЄАдЄ™зїЯдЄАзЪДжХідљУпЉМдєЯе∞±жШѓиѓіпЉМзФ®жИЈиЃњйЧЃwebз≥їзїЯзЪДжХідЄ™еЇФзФ®зЊ§дЄОиЃњйЧЃеНХдЄ™з≥їзїЯдЄАж†ЈпЉМзЩїељХ/ж≥®йФАеП™и¶БдЄАжђ°е∞±е§ЯдЇЖ

гААгААиЩљзДґеНХз≥їзїЯзЪДзЩїељХиІ£еЖ≥жЦєж°ИеЊИеЃМзЊОпЉМдљЖеѓєдЇОе§Ъз≥їзїЯеЇФзФ®зЊ§еЈ≤зїПдЄНеЖНйАВзФ®дЇЖпЉМдЄЇдїАдєИеСҐпЉЯ

гААгААеНХз≥їзїЯзЩїељХиІ£еЖ≥жЦєж°ИзЪДж†ЄењГжШѓcookieпЉМcookieжРЇеЄ¶дЉЪиѓЭidеЬ®жµПиІИеЩ®дЄОжЬНеК°еЩ®дєЛйЧізїіжК§дЉЪиѓЭзКґжАБгАВдљЖcookieжШѓжЬЙйЩРеИґзЪДпЉМињЩдЄ™йЩРеИґе∞±жШѓcookieзЪДеЯЯпЉИйАЪеЄЄеѓєеЇФзљСзЂЩзЪДеЯЯеРНпЉЙпЉМжµПиІИеЩ®еПСйАБhttpиѓЈж±ВжЧґдЉЪиЗ™еК®жРЇеЄ¶дЄОиѓ•еЯЯеМєйЕНзЪДcookieпЉМиАМдЄНжШѓжЙАжЬЙcookie

гААгААжЧҐзДґињЩж†ЈпЉМдЄЇдїАдєИдЄНе∞ЖwebеЇФзФ®зЊ§дЄ≠жЙАжЬЙе≠Рз≥їзїЯзЪДеЯЯеРНзїЯдЄАеЬ®дЄАдЄ™й°ґзЇІеЯЯеРНдЄЛпЉМдЊЛе¶ВвАЬ*.baidu.comвАЭпЉМзДґеРОе∞ЖеЃГдїђзЪДcookieеЯЯиЃЊзљЃдЄЇвАЬbaidu.comвАЭпЉМињЩзІНеБЪж≥ХзРЖиЃЇдЄКжШѓеПѓдї•зЪДпЉМзФЪиЗ≥жЧ©жЬЯеЊИе§Ъе§Ъз≥їзїЯзЩїељХе∞±йЗЗзФ®ињЩзІНеРМеЯЯеРНеЕ±дЇЂcookieзЪДжЦєеЉПгАВ

гААгААзДґиАМпЉМеПѓи°МеєґдЄНдї£и°®е•љпЉМеЕ±дЇЂcookieзЪДжЦєеЉПе≠ШеЬ®дЉЧе§Ъе±АйЩРгАВй¶ЦеЕИпЉМеЇФзФ®зЊ§еЯЯеРНеЊЧзїЯдЄАпЉЫеЕґжђ°пЉМеЇФзФ®зЊ§еРДз≥їзїЯдљњзФ®зЪДжКАжЬѓпЉИиЗ≥е∞СжШѓwebжЬНеК°еЩ®пЉЙи¶БзЫЄеРМпЉМдЄНзДґcookieзЪДkeyеАЉпЉИtomcatдЄЇJSESSIONIDпЉЙдЄНеРМпЉМжЧ†ж≥ХзїіжМБдЉЪиѓЭпЉМеЕ±дЇЂcookieзЪДжЦєеЉПжШѓжЧ†ж≥ХеЃЮзО∞иЈ®иѓ≠и®АжКАжЬѓеє≥еП∞зЩїељХзЪДпЉМжѓФе¶ВjavaгАБphpгАБ.netз≥їзїЯдєЛйЧіпЉЫзђђдЄЙпЉМcookieжЬђиЇЂдЄНеЃЙеЕ®гАВ

гААгААеЫ†ж≠§пЉМжИСдїђйЬАи¶БдЄАзІНеЕ®жЦ∞зЪДзЩїељХжЦєеЉПжЭ•еЃЮзО∞е§Ъз≥їзїЯеЇФзФ®зЊ§зЪДзЩїељХпЉМињЩе∞±жШѓеНХзВєзЩїељХ

дЄЙгАБеНХзВєзЩїељХ

гААгААдїАдєИжШѓеНХзВєзЩїељХпЉЯеНХзВєзЩїељХеЕ®зІ∞Single Sign OnпЉИдї•дЄЛзЃАзІ∞SSOпЉЙпЉМжШѓжМЗеЬ®е§Ъз≥їзїЯеЇФзФ®зЊ§дЄ≠зЩїељХдЄАдЄ™з≥їзїЯпЉМдЊњеПѓеЬ®еЕґдїЦжЙАжЬЙз≥їзїЯдЄ≠еЊЧеИ∞жОИжЭГиАМжЧ†йЬАеЖНжђ°зЩїељХпЉМеМЕжЛђеНХзВєзЩїељХдЄОеНХзВєж≥®йФАдЄ§йГ®еИЖ

1гАБзЩїељХ

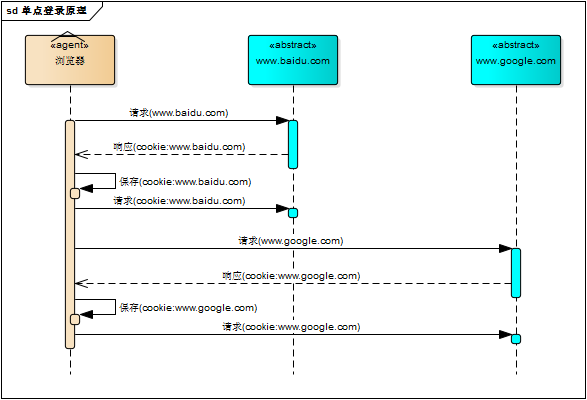

гААгААзЫЄжѓФдЇОеНХз≥їзїЯзЩїељХпЉМssoйЬАи¶БдЄАдЄ™зЛђзЂЛзЪДиЃ§иѓБдЄ≠ењГпЉМеП™жЬЙиЃ§иѓБдЄ≠ењГиГљжО•еПЧзФ®жИЈзЪДзФ®жИЈеРНеѓЖз†Бз≠ЙеЃЙеЕ®дњ°жБѓпЉМеЕґдїЦз≥їзїЯдЄНжПРдЊЫзЩїељХеЕ•еП£пЉМеП™жО•еПЧиЃ§иѓБдЄ≠ењГзЪДйЧіжО•жОИжЭГгАВйЧіжО•жОИжЭГйАЪињЗдї§зЙМеЃЮзО∞пЉМssoиЃ§иѓБдЄ≠ењГй™МиѓБзФ®жИЈзЪДзФ®жИЈеРНеѓЖз†Бж≤°йЧЃйҐШпЉМеИЫеїЇжОИжЭГдї§зЙМпЉМеЬ®жО•дЄЛжЭ•зЪДиЈ≥иљђињЗз®ЛдЄ≠пЉМжОИжЭГдї§зЙМдљЬдЄЇеПВжХ∞еПСйАБзїЩеРДдЄ™е≠Рз≥їзїЯпЉМе≠Рз≥їзїЯжЛњеИ∞дї§зЙМпЉМеН≥еЊЧеИ∞дЇЖжОИжЭГпЉМеПѓдї•еАЯж≠§еИЫеїЇе±АйГ®дЉЪиѓЭпЉМе±АйГ®дЉЪиѓЭзЩїељХжЦєеЉПдЄОеНХз≥їзїЯзЪДзЩїељХжЦєеЉПзЫЄеРМгАВињЩдЄ™ињЗз®ЛпЉМдєЯе∞±жШѓеНХзВєзЩїељХзЪДеОЯзРЖпЉМзФ®дЄЛеЫЊиѓіжШО

гААгААдЄЛйЭҐеѓєдЄКеЫЊзЃАи¶БжППињ∞

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

|

зФ®жИЈиЃњйЧЃз≥їзїЯ1зЪДеПЧдњЭжК§иµДжЇРпЉМз≥їзїЯ1еПСзО∞зФ®жИЈжЬ™зЩїељХпЉМиЈ≥иљђиЗ≥ssoиЃ§иѓБдЄ≠ењГпЉМеєґе∞ЖиЗ™еЈ±зЪДеЬ∞еЭАдљЬдЄЇеПВжХ∞ssoиЃ§иѓБдЄ≠ењГеПСзО∞зФ®жИЈжЬ™зЩїељХпЉМе∞ЖзФ®жИЈеЉХеѓЉиЗ≥зЩїељХй°µйЭҐзФ®жИЈиЊУеЕ•зФ®жИЈеРНеѓЖз†БжПРдЇ§зЩїељХзФ≥иѓЈssoиЃ§иѓБдЄ≠ењГж†°й™МзФ®жИЈдњ°жБѓпЉМеИЫеїЇзФ®жИЈдЄОssoиЃ§иѓБдЄ≠ењГдєЛйЧізЪДдЉЪиѓЭпЉМзІ∞дЄЇеЕ®е±АдЉЪиѓЭпЉМеРМжЧґеИЫеїЇжОИжЭГдї§зЙМssoиЃ§иѓБдЄ≠ењГеЄ¶зЭАдї§зЙМиЈ≥иљђдЉЪжЬАеИЭзЪДиѓЈж±ВеЬ∞еЭАпЉИз≥їзїЯ1пЉЙз≥їзїЯ1жЛњеИ∞дї§зЙМпЉМеОїssoиЃ§иѓБдЄ≠ењГж†°й™Мдї§зЙМжШѓеР¶жЬЙжХИssoиЃ§иѓБдЄ≠ењГж†°й™Мдї§зЙМпЉМињФеЫЮжЬЙжХИпЉМж≥®еЖМз≥їзїЯ1з≥їзїЯ1дљњзФ®иѓ•дї§зЙМеИЫеїЇдЄОзФ®жИЈзЪДдЉЪиѓЭпЉМзІ∞дЄЇе±АйГ®дЉЪиѓЭпЉМињФеЫЮеПЧдњЭжК§иµДжЇРзФ®жИЈиЃњйЧЃз≥їзїЯ2зЪДеПЧдњЭжК§иµДжЇРз≥їзїЯ2еПСзО∞зФ®жИЈжЬ™зЩїељХпЉМиЈ≥иљђиЗ≥ssoиЃ§иѓБдЄ≠ењГпЉМеєґе∞ЖиЗ™еЈ±зЪДеЬ∞еЭАдљЬдЄЇеПВжХ∞ssoиЃ§иѓБдЄ≠ењГеПСзО∞зФ®жИЈеЈ≤зЩїељХпЉМиЈ≥иљђеЫЮз≥їзїЯ2зЪДеЬ∞еЭАпЉМеєґйЩДдЄКдї§зЙМз≥їзїЯ2жЛњеИ∞дї§зЙМпЉМеОїssoиЃ§иѓБдЄ≠ењГж†°й™Мдї§зЙМжШѓеР¶жЬЙжХИssoиЃ§иѓБдЄ≠ењГж†°й™Мдї§зЙМпЉМињФеЫЮжЬЙжХИпЉМж≥®еЖМз≥їзїЯ2з≥їзїЯ2дљњзФ®иѓ•дї§зЙМеИЫеїЇдЄОзФ®жИЈзЪДе±АйГ®дЉЪиѓЭпЉМињФеЫЮеПЧдњЭжК§иµДжЇР |

гААгААзФ®жИЈзЩїељХжИРеКЯдєЛеРОпЉМдЉЪдЄОssoиЃ§иѓБдЄ≠ењГеПКеРДдЄ™е≠Рз≥їзїЯеїЇзЂЛдЉЪиѓЭпЉМзФ®жИЈдЄОssoиЃ§иѓБдЄ≠ењГеїЇзЂЛзЪДдЉЪиѓЭзІ∞дЄЇеЕ®е±АдЉЪиѓЭпЉМзФ®жИЈдЄОеРДдЄ™е≠Рз≥їзїЯеїЇзЂЛзЪДдЉЪиѓЭзІ∞дЄЇе±АйГ®дЉЪиѓЭпЉМе±АйГ®дЉЪиѓЭеїЇзЂЛдєЛеРОпЉМзФ®жИЈиЃњйЧЃе≠Рз≥їзїЯеПЧдњЭжК§иµДжЇРе∞ЖдЄНеЖНйАЪињЗssoиЃ§иѓБдЄ≠ењГпЉМеЕ®е±АдЉЪиѓЭдЄОе±АйГ®дЉЪиѓЭжЬЙе¶ВдЄЛзЇ¶жЭЯеЕ≥з≥ї

|

1

2

3

|

е±АйГ®дЉЪиѓЭе≠ШеЬ®пЉМеЕ®е±АдЉЪиѓЭдЄАеЃЪе≠ШеЬ®еЕ®е±АдЉЪиѓЭе≠ШеЬ®пЉМе±АйГ®дЉЪиѓЭдЄНдЄАеЃЪе≠ШеЬ®еЕ®е±АдЉЪиѓЭйФАжѓБпЉМе±АйГ®дЉЪиѓЭењЕй°їйФАжѓБ |

гААгААдљ†еПѓдї•йАЪињЗеНЪеЃҐеЫ≠гАБзЩЊеЇ¶гАБcsdnгАБжЈШеЃЭз≠ЙзљСзЂЩзЪДзЩїељХињЗз®ЛеК†жЈ±еѓєеНХзВєзЩїељХзЪДзРЖиІ£пЉМж≥®жДПиІВеѓЯзЩїељХињЗз®ЛдЄ≠зЪДиЈ≥иљђurlдЄОеПВжХ∞

2гАБж≥®йФА

гААгААеНХзВєзЩїељХиЗ™зДґдєЯи¶БеНХзВєж≥®йФАпЉМеЬ®дЄАдЄ™е≠Рз≥їзїЯдЄ≠ж≥®йФАпЉМжЙАжЬЙе≠Рз≥їзїЯзЪДдЉЪиѓЭйГље∞Ж襀йФАжѓБпЉМзФ®дЄЛйЭҐзЪДеЫЊжЭ•иѓіжШО

гААгААssoиЃ§иѓБдЄ≠ењГдЄАзЫізЫСеРђеЕ®е±АдЉЪиѓЭзЪДзКґжАБпЉМдЄАжЧ¶еЕ®е±АдЉЪиѓЭйФАжѓБпЉМзЫСеРђеЩ®е∞ЖйАЪзЯ•жЙАжЬЙж≥®еЖМз≥їзїЯжЙІи°Мж≥®йФАжУНдљЬ

гААгААдЄЛйЭҐеѓєдЄКеЫЊзЃАи¶БиѓіжШО

|

1

2

3

4

5

6

|

зФ®жИЈеРСз≥їзїЯ1еПСиµЈж≥®йФАиѓЈж±Вз≥їзїЯ1ж†єжНЃзФ®жИЈдЄОз≥їзїЯ1еїЇзЂЛзЪДдЉЪиѓЭidжЛњеИ∞дї§зЙМпЉМеРСssoиЃ§иѓБдЄ≠ењГеПСиµЈж≥®йФАиѓЈж±ВssoиЃ§иѓБдЄ≠ењГж†°й™Мдї§зЙМжЬЙжХИпЉМйФАжѓБеЕ®е±АдЉЪиѓЭпЉМеРМжЧґеПЦеЗЇжЙАжЬЙзФ®ж≠§дї§зЙМж≥®еЖМзЪДз≥їзїЯеЬ∞еЭАssoиЃ§иѓБдЄ≠ењГеРСжЙАжЬЙж≥®еЖМз≥їзїЯеПСиµЈж≥®йФАиѓЈж±ВеРДж≥®еЖМз≥їзїЯжО•жФґssoиЃ§иѓБдЄ≠ењГзЪДж≥®йФАиѓЈж±ВпЉМйФАжѓБе±АйГ®дЉЪиѓЭssoиЃ§иѓБдЄ≠ењГеЉХеѓЉзФ®жИЈиЗ≥зЩїељХй°µйЭҐ |

еЫЫгАБйГ®зљ≤еЫЊ

гААгААеНХзВєзЩїељХжґЙеПКssoиЃ§иѓБдЄ≠ењГдЄОдЉЧе≠Рз≥їзїЯпЉМе≠Рз≥їзїЯдЄОssoиЃ§иѓБдЄ≠ењГйЬАи¶БйАЪдњ°дї•дЇ§жНҐдї§зЙМгАБж†°й™Мдї§зЙМеПКеПСиµЈж≥®йФАиѓЈж±ВпЉМеЫ†иАМе≠Рз≥їзїЯењЕй°їйЫЖжИРssoзЪДеЃҐжИЈзЂѓпЉМssoиЃ§иѓБдЄ≠ењГеИЩжШѓssoжЬНеК°зЂѓпЉМжХідЄ™еНХзВєзЩїељХињЗз®ЛеЃЮиі®жШѓssoеЃҐжИЈзЂѓдЄОжЬНеК°зЂѓйАЪдњ°зЪДињЗз®ЛпЉМзФ®дЄЛеЫЊжППињ∞

гААгААssoиЃ§иѓБдЄ≠ењГдЄОssoеЃҐжИЈзЂѓйАЪдњ°жЦєеЉПжЬЙе§ЪзІНпЉМињЩйЗМдї•зЃАеНХе•љзФ®зЪДhttpClientдЄЇдЊЛпЉМweb serviceгАБrpcгАБrestful apiйГљеПѓдї•

дЇФгАБеЃЮзО∞

гААгААеП™жШѓзЃАи¶БдїЛзїНдЄЛеЯЇдЇОjavaзЪДеЃЮзО∞ињЗз®ЛпЉМдЄНжПРдЊЫеЃМжХіжЇРз†БпЉМжШОзЩљдЇЖеОЯзРЖпЉМжИСзЫЄдњ°дљ†дїђеПѓдї•иЗ™еЈ±еЃЮзО∞гАВssoйЗЗзФ®еЃҐжИЈзЂѓ/жЬНеК°зЂѓжЮґжЮДпЉМжИСдїђеЕИзЬЛsso-clientдЄОsso-serverи¶БеЃЮзО∞зЪДеКЯиГљпЉИдЄЛйЭҐпЉЪssoиЃ§иѓБдЄ≠ењГ=sso-serverпЉЙ

гААгААsso-client

|

1

2

3

4

5

6

|

жЛ¶жИ™е≠Рз≥їзїЯжЬ™зЩїељХзФ®жИЈиѓЈж±ВпЉМиЈ≥иљђиЗ≥ssoиЃ§иѓБдЄ≠ењГжО•жФґеєґе≠ШеВ®ssoиЃ§иѓБдЄ≠ењГеПСйАБзЪДдї§зЙМдЄОsso-serverйАЪдњ°пЉМж†°й™Мдї§зЙМзЪДжЬЙжХИжАІеїЇзЂЛе±АйГ®дЉЪиѓЭжЛ¶жИ™зФ®жИЈж≥®йФАиѓЈж±ВпЉМеРСssoиЃ§иѓБдЄ≠ењГеПСйАБж≥®йФАиѓЈж±ВжО•жФґssoиЃ§иѓБдЄ≠ењГеПСеЗЇзЪДж≥®йФАиѓЈж±ВпЉМйФАжѓБе±АйГ®дЉЪиѓЭ |

гААгААsso-server

|

1

2

3

4

5

6

7

|

й™МиѓБзФ®жИЈзЪДзЩїељХдњ°жБѓеИЫеїЇеЕ®е±АдЉЪиѓЭеИЫеїЇжОИжЭГдї§зЙМдЄОsso-clientйАЪдњ°еПСйАБдї§зЙМж†°й™Мsso-clientдї§зЙМжЬЙжХИжАІз≥їзїЯж≥®еЖМжО•жФґsso-clientж≥®йФАиѓЈж±ВпЉМж≥®йФАжЙАжЬЙдЉЪиѓЭ |

гААгААжО•дЄЛжЭ•пЉМжИСдїђжМЙзЕІеОЯзРЖжЭ•дЄАж≠•ж≠•еЃЮзО∞ssoеРІпЉБ

1гАБsso-clientжЛ¶жИ™жЬ™зЩїељХиѓЈж±В

гААгААjavaжЛ¶жИ™иѓЈж±ВзЪДжЦєеЉПжЬЙservletгАБfilterгАБlistenerдЄЙзІНжЦєеЉПпЉМжИСдїђйЗЗзФ®filterгАВеЬ®sso-clientдЄ≠жЦ∞еїЇLoginFilter.javaз±їеєґеЃЮзО∞FilterжО•еП£пЉМеЬ®doFilter()жЦєж≥ХдЄ≠еК†еЕ•еѓєжЬ™зЩїељХзФ®жИЈзЪДжЛ¶жИ™

|

1

2

3

4

5

6

7

8

9

10

11

12

|

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse res = (HttpServletResponse) response;

HttpSession session = req.getSession();

if (session.getAttribute("isLogin")) {

chain.doFilter(request, response);

return;

}

¬†¬†¬†¬†//иЈ≥иљђиЗ≥ssoиЃ§иѓБдЄ≠ењГ

res.sendRedirect("sso-server-url-with-system-url");

} |

2гАБsso-serverжЛ¶жИ™жЬ™зЩїељХиѓЈж±В

гААгААжЛ¶жИ™дїОsso-clientиЈ≥иљђиЗ≥ssoиЃ§иѓБдЄ≠ењГзЪДжЬ™зЩїељХиѓЈж±ВпЉМиЈ≥иљђиЗ≥зЩїељХй°µйЭҐпЉМињЩдЄ™ињЗз®ЛдЄОsso-clientеЃМеЕ®дЄАж†Ј

3гАБsso-serverй™МиѓБзФ®жИЈзЩїељХдњ°жБѓ

гААгААзФ®жИЈеЬ®зЩїељХй°µйЭҐиЊУеЕ•зФ®жИЈеРНеѓЖз†БпЉМиѓЈж±ВзЩїељХпЉМssoиЃ§иѓБдЄ≠ењГж†°й™МзФ®жИЈдњ°жБѓпЉМж†°й™МжИРеКЯпЉМе∞ЖдЉЪиѓЭзКґжАБж†ЗиЃ∞дЄЇвАЬеЈ≤зЩїељХвАЭ

|

1

2

3

4

5

6

|

@RequestMapping("/login")

public String login(String username, String password, HttpServletRequest req) {

this.checkLoginInfo(username, password);

req.getSession().setAttribute("isLogin", true);

return "success";

} |

4гАБsso-serverеИЫеїЇжОИжЭГдї§зЙМ

гААгААжОИжЭГдї§зЙМжШѓдЄАдЄ≤йЪПжЬЇе≠Чзђ¶пЉМдї•дїАдєИж†ЈзЪДжЦєеЉПзФЯжИРйГљж≤°жЬЙеЕ≥з≥їпЉМеП™и¶БдЄНйЗНе§НгАБдЄНжШУдЉ™йА†еН≥еПѓпЉМдЄЛйЭҐжШѓдЄАдЄ™дЊЛе≠Р

|

1

|

String token = UUID.randomUUID().toString(); |

5гАБsso-clientеПЦеЊЧдї§зЙМеєґж†°й™М

гААгААssoиЃ§иѓБдЄ≠ењГзЩїељХеРОпЉМиЈ≥иљђеЫЮе≠Рз≥їзїЯеєґйЩДдЄКдї§зЙМпЉМе≠Рз≥їзїЯпЉИsso-clientпЉЙеПЦеЊЧдї§зЙМпЉМзДґеРОеОїssoиЃ§иѓБдЄ≠ењГж†°й™МпЉМеЬ®LoginFilter.javaзЪДdoFilter()дЄ≠жЈїеК†еЗ†и°М

|

1

2

3

4

5

6

7

8

9

10

11

|

// иѓЈж±ВйЩДеЄ¶tokenеПВжХ∞String token = req.getParameter("token");

if (token != null) {

¬†¬†¬†¬†// еОїssoиЃ§иѓБдЄ≠ењГж†°й™Мtoken

boolean verifyResult = this.verify("sso-server-verify-url", token);

if (!verifyResult) {

res.sendRedirect("sso-server-url");

return;

}

chain.doFilter(request, response);

} |

гААгААverify()жЦєж≥ХдљњзФ®httpClientеЃЮзО∞пЉМињЩйЗМдїЕзЃАзХ•дїЛзїНпЉМhttpClientиѓ¶зїЖдљњзФ®жЦєж≥ХиѓЈеПВиАГеЃШжЦєжЦЗж°£

|

1

2

|

HttpPost httpPost = new HttpPost("sso-server-verify-url-with-token");

HttpResponse httpResponse = httpClient.execute(httpPost); |

6гАБsso-serverжО•жФґеєґе§ДзРЖж†°й™Мдї§зЙМиѓЈж±В

гААгААзФ®жИЈеЬ®ssoиЃ§иѓБдЄ≠ењГзЩїељХжИРеКЯеРОпЉМsso-serverеИЫеїЇжОИжЭГдї§зЙМеєґе≠ШеВ®иѓ•дї§зЙМпЉМжЙАдї•пЉМsso-serverеѓєдї§зЙМзЪДж†°й™Ме∞±жШѓеОїжЯ•жЙЊињЩдЄ™дї§зЙМжШѓеР¶е≠ШеЬ®дї•еПКжШѓеР¶ињЗжЬЯпЉМдї§зЙМж†°й™МжИРеКЯеРОsso-serverе∞ЖеПСйАБж†°й™МиѓЈж±ВзЪДз≥їзїЯж≥®еЖМеИ∞ssoиЃ§иѓБдЄ≠ењГпЉИе∞±жШѓе≠ШеВ®иµЈжЭ•зЪДжДПжАЭпЉЙ

гААгААдї§зЙМдЄОж≥®еЖМз≥їзїЯеЬ∞еЭАйАЪеЄЄе≠ШеВ®еЬ®key-valueжХ∞жНЃеЇУпЉИе¶ВredisпЉЙдЄ≠пЉМredisеПѓдї•дЄЇkeyиЃЊзљЃжЬЙжХИжЧґйЧідєЯе∞±жШѓдї§зЙМзЪДжЬЙжХИжЬЯгАВredisињРи°МеЬ®еЖЕе≠ШдЄ≠пЉМйАЯеЇ¶йЭЮеЄЄењЂпЉМж≠£е•љsso-serverдЄНйЬАи¶БжМБдєЕеМЦдїїдљХжХ∞жНЃгАВ

гААгААдї§зЙМдЄОж≥®еЖМз≥їзїЯеЬ∞еЭАеПѓдї•зФ®дЄЛеЫЊжППињ∞зЪДзїУжЮДе≠ШеВ®еЬ®redisдЄ≠пЉМеПѓиГљдљ†дЉЪйЧЃпЉМдЄЇдїАдєИи¶Бе≠ШеВ®ињЩдЇЫз≥їзїЯзЪДеЬ∞еЭАпЉЯе¶ВжЮЬдЄНе≠ШеВ®пЉМж≥®йФАзЪДжЧґеАЩе∞±йЇїзГ¶дЇЖпЉМзФ®жИЈеРСssoиЃ§иѓБдЄ≠ењГжПРдЇ§ж≥®йФАиѓЈж±ВпЉМssoиЃ§иѓБдЄ≠ењГж≥®йФАеЕ®е±АдЉЪиѓЭпЉМдљЖдЄНзЯ•йБУеУ™дЇЫз≥їзїЯзФ®ж≠§еЕ®е±АдЉЪиѓЭеїЇзЂЛдЇЖиЗ™еЈ±зЪДе±АйГ®дЉЪиѓЭпЉМдєЯдЄНзЯ•йБУи¶БеРСеУ™дЇЫе≠Рз≥їзїЯеПСйАБж≥®йФАиѓЈж±Вж≥®йФАе±АйГ®дЉЪиѓЭ

7гАБsso-clientж†°й™Мдї§зЙМжИРеКЯеИЫеїЇе±АйГ®дЉЪиѓЭ

гААгААдї§зЙМж†°й™МжИРеКЯеРОпЉМsso-clientе∞ЖељУеЙНе±АйГ®дЉЪиѓЭж†ЗиЃ∞дЄЇвАЬеЈ≤зЩїељХвАЭпЉМдњЃжФєLoginFilter.javaпЉМжЈїеК†еЗ†и°М

|

1

2

3

|

if (verifyResult) {

session.setAttribute("isLogin", true);

} |

гААгААsso-clientињШйЬАе∞ЖељУеЙНдЉЪиѓЭidдЄОдї§зЙМзїСеЃЪпЉМи°®з§ЇињЩдЄ™дЉЪиѓЭзЪДзЩїељХзКґжАБдЄОдї§зЙМзЫЄеЕ≥пЉМж≠§еЕ≥з≥їеПѓдї•зФ®javaзЪДhashmapдњЭе≠ШпЉМдњЭе≠ШзЪДжХ∞жНЃзФ®жЭ•е§ДзРЖssoиЃ§иѓБдЄ≠ењГеПСжЭ•зЪДж≥®йФАиѓЈж±В

8гАБж≥®йФАињЗз®Л

гААгААзФ®жИЈеРСе≠Рз≥їзїЯеПСйАБеЄ¶жЬЙвАЬlogoutвАЭеПВжХ∞зЪДиѓЈж±ВпЉИж≥®йФАиѓЈж±ВпЉЙпЉМsso-clientжЛ¶жИ™еЩ®жЛ¶жИ™иѓ•иѓЈж±ВпЉМеРСssoиЃ§иѓБдЄ≠ењГеПСиµЈж≥®йФАиѓЈж±В

|

1

2

3

4

|

String logout = req.getParameter("logout");

if (logout != null) {

this.ssoServer.logout(token);

} |

гААгААssoиЃ§иѓБдЄ≠ењГдєЯзФ®еРМж†ЈзЪДжЦєеЉПиѓЖеИЂеЗЇsso-clientзЪДиѓЈж±ВжШѓж≥®йФАиѓЈж±ВпЉИеЄ¶жЬЙвАЬlogoutвАЭеПВжХ∞пЉЙпЉМssoиЃ§иѓБдЄ≠ењГж≥®йФАеЕ®е±АдЉЪиѓЭ

|

1

2

3

4

5

6

7

8

|

@RequestMapping("/logout")

public String logout(HttpServletRequest req) {

HttpSession session = req.getSession();

if (session != null) {

¬†¬†¬†¬†¬†¬†¬†¬†session.invalidate();//иІ¶еПСLogoutListener

}

return "redirect:/";

} |

гААгААssoиЃ§иѓБдЄ≠ењГжЬЙдЄАдЄ™еЕ®е±АдЉЪиѓЭзЪДзЫСеРђеЩ®пЉМдЄАжЧ¶еЕ®е±АдЉЪиѓЭж≥®йФАпЉМе∞ЖйАЪзЯ•жЙАжЬЙж≥®еЖМз≥їзїЯж≥®йФА

|

1

2

3

4

5

6

7

8

|

public class LogoutListener implements HttpSessionListener {

@Override

public void sessionCreated(HttpSessionEvent event) {}

@Override

public void sessionDestroyed(HttpSessionEvent event) {

¬†¬†¬†¬†¬†¬†¬†¬†//йАЪињЗhttpClientеРСжЙАжЬЙж≥®еЖМз≥їзїЯеПСйАБж≥®йФАиѓЈж±В

}

} |

дљЬиАЕпЉЪеЗМжЙњдЄА¬†

еЗЇе§ДпЉЪhttp://www.cnblogs.com/ywlaker/¬†

жЬђжЦЗзЙИжЭГељТдљЬиАЕеТМеНЪеЃҐеЫ≠еЕ±жЬЙпЉМ搥ињОиљђиљљпЉМдљЖжЬ™зїПдљЬиАЕеРМжДПењЕй°їдњЭзХЩж≠§жЃµе£∞жШОпЉМеєґеЬ®жЦЗзЂ†й°µйЭҐжШОжШЊдљНзљЃзїЩеЗЇеОЯжЦЗйУЊжО•пЉМеР¶еИЩпЉМдљЬиАЕе∞ЖдњЭзХЩињљз©ґж≥ХеЊЛиі£дїїзЪДжЭГеИ©гАВ

зЫЄеЕ≥жО®иНР

еНХзВєзЩїељХпЉМ SSMж°ЖжЮґеЕђеЕ±ж®°еЭЧ вФЬвФАвФА zheng-admin -- еРОеП∞зЃ°зРЖж®°жЭњ вФЬвФАвФА zheng-ui -- еЙНеП∞thymeleafж®°жЭњ[зЂѓеП£:1000] вФЬвФАвФА zheng-config -- йЕНзљЃдЄ≠ењГ[зЂѓеП£:1001] вФЬвФАвФА zheng-upms -- зФ®жИЈжЭГйЩРзЃ°зРЖз≥їзїЯ | вФЬвФАвФА ...

http://www.blogjava.net/xcp/archive/2010/04/13/318125.html й°µйЭҐзЪДжЇРз†БеЬ∞еЭАжЧ†ж≥ХиЃњйЧЃпЉМжИСеЬ®еЕґдїЦеЬ∞жЦєжЙЊеИ∞дЇЖгАВеПѓдї•ињРи°МзЪДдЄЙдЄ™зЃАеНХеЇФзФ®пЉМйЕНзљЃеЃМжИРеРОеПѓдї•еЃЮзО∞еНХзВєзЩїељХпЉМдЊЫеИЭе≠¶иАЕз†Фз©ґеЕґеОЯзРЖгАВ

жСШи¶БпЉЪйШРињ∞дЇЖSSOзЪДеЯЇжЬђеОЯзРЖпЉМеєґиЃЊиЃ°дЇЖдЄАдЄ™зЃАжіБSSOз≥їзїЯпЉМиІ£еЖ≥дЇЖдЄНеРМWebеЇФзФ®з≥їзїЯдєЛйЧізЪДдЇТиЃњйЧЃйҐШпЉЪзФ®жИЈ зЩїељХдЄАжђ°еН≥еПѓиЃњйЧЃжЙАжЬЙWebз≥їзїЯгАВз≥їзїЯиЃЊиЃ°зЃАеНХеЃЮзФ®пЉМдЄНйЬАи¶БеїЇиЃЊжШВиіµе§НжЭВзЪДиЃ§иѓБжЬНеК°еЩ®...еНХзВєзЩїељХпЉЫиЇЂдїљиЃ§иѓБпЉЫзФ®жИЈжШ†е∞Д

иѓ•жЉФз§Їй°єзЫЃе∞ЖйАЪињЗзЃАеНХиАМжЄЕжЩ∞зЪДдї£з†Бз§ЇдЊЛпЉМжЉФз§ЇCASеНХзВєзЩїељХзЪДеЯЇжЬђеОЯзРЖгАБйЕНзљЃж≠•й™§дї•еПКе¶ВдљХйЫЖжИРCASеЃҐжИЈзЂѓеИ∞дљ†зЪДеЇФзФ®дЄ≠гАВ йАВзФ®дЇЇзЊ§пЉЪ ињЩдЄ™иµДжЇРйАВзФ®дЇОеЕЈжЬЙдЄАеЃЪJavaзЉЦз®ЛеТМWebеЉАеПСзїПй™МзЪДеЉАеПСдЇЇеСШпЉМзЙєеИЂжШѓйВ£дЇЫеѓєеНХзВєзЩїељХеТМ...

дЄїи¶БдїЛзїНдЇЖasp.netзЃАеНХеЃЮзО∞еНХзВєзЩїељХ(SSO)зЪДжЦєж≥Х,зїУеРИзЃАеНХеЃЮдЊЛ嚥еЉПиЊГдЄЇиѓ¶зїЖзЪДеИЖжЮРдЇЖеНХзВєзЩїељХзЪДеОЯзРЖдЄОasp.netзЪДзЫЄеЕ≥еЃЮзО∞жКАеЈІ,йЬАи¶БзЪДжЬЛеПЛеПѓдї•еПВиАГдЄЛ

myEclipseдЄЛеРЂжЇРз†Б,еЬ®struts2дЄЛйЫЖжИРcasеЃЮзО∞еНХзВєзЩїйЩЖзЪДдЊЛе≠РпЉМдЊЛе≠РиЩљзДґзЃАеНХпЉМеЯЇжЬђдЄКеПНжШ†еЗЇcasзЪДеЈ•дљЬеОЯзРЖ!

дЄїи¶БдїЛзїНдЇЖSpringMVCжЛ¶жИ™еЩ®еЃЮзО∞еНХзВєзЩїељХпЉМзЃАеНХдїЛзїНдЇЖspringmvcжЛ¶жИ™еЩ®пЉМеНХзВєзЩїељХеЃЮзО∞еОЯзРЖз≠ЙзЫЄеЕ≥еЖЕеЃєпЉМеЕЈжЬЙдЄАеЃЪеПВиАГдїЈеАЉпЉМйЬАи¶БзЪДжЬЛеПЛеПѓдї•дЇЖиІ£дЄЛгАВ

1.дљњзФ®javaеЃЮзО∞зЃАеНХзЪДеНХзВєзЩїељХ--еРЂжЇРз†Б 2.CASзЫЄеЕ≥иµДжЇР 3.жХ∞жНЃеЇУй™МиѓБйЕНзљЃжЧґжЙАйЬАjarеМЕ 4.java clientйЕНзљЃжЧґжЙАйЬАjarеМЕ 5.жЬђжЬЇжµЛиѓХжЙАзФ®зЪДеЈ•з®ЛжЇРз†Б 6.зЫЄеЕ≥жЦЗзМЃиµДжЇР жЬАеРОеМЕеРЂдЄАдЄ™иЗ™еЈ±жХізРЖзЪДжЦЗж°£гАВ иµДжЦЩеЊИеЕ®пЉМеЄМжЬЫеѓєе§ІеЃґ...

жЬђжХЩжЭРиЃ≤ињ∞дЇЖеНХзВєиЃ§иѓБзЪДеОЯзРЖдї•еПКзЃАеНХеЃЮзО∞.еПИйЬАи¶БзЪДеПѓдї•дЄЛиљљдЄЛжЭ•зЬЛзЬЛ.

зЃАеНХиЃ≤дЄАдЄЛ SSO еНХзВєзЩїељХз≥їзїЯзЪДжО•еЕ•зЪДеОЯзРЖпЉМеЙНжПРжШѓз≥їзїЯжЬђиЇЂжЬЙеЃМеЦДзЪДзФ®жИЈиЃ§иѓБеКЯиГљпЉМеН≥еЯЇжЬђзЪДзФ®жИЈзЩїељХеКЯиГљпЉМйВ£еБЪиµЈжЭ•е∞±еЊИжЦєдЊњдЇЖгАВ SSO зЩїељХиѓЈж±ВжО•еП£еЊАеЊАжШѓжО•еП£еК†дЄКдЄАдЄ™еЫЮи∞ГеЬ∞еЭАпЉМиЃњйЧЃињЩдЄ™еЬ∞еЭАдЉЪиЈ≥иљђеИ∞еЫЮи∞ГеЬ∞еЭАеєґеЄ¶дЄКдЄА...

еНХзВєзЩїељХпЉМеПИеПЂSSOпЉИSingle Sign OnпЉЙгАВеЬ®дЄАдЇЫcmsжИЦиАЕOAдЄ≠жѓФиЊГеЄЄзФ®еИ∞ињЩзІНзЩїељХж®°еЉПпЉМзЫЃзЪДжШѓдЄЇйШ≤ж≠ҐйЗНе§НзЩїељХгАВиАМеЕґеЃЮзО∞еОЯзРЖдєЯйҐЗдЄЇзЃАеНХпЉМеП™и¶БCacheзЪД嚥еЉПе∞±еПѓдї•еЃЮзО∞пЉМињЩйЗМеП™зФ®дЇОзЃАеНХиЃ∞ељХдЄЛпЉМеСµеСµвА¶вА¶

зЖЯжВЙжЛЦеК®еОЯзРЖгАВ 3.3.еЭРж†Здњ°жБѓдЉ†иЊУзФ®AESжИЦDESињЫи°МеК†еѓЖгАВ 4.еЃЮзО∞жАЭиЈѓ 4.1зВєеЗїжЦЗе≠ЧеЫЊзЙЗй™МиѓБз†БпЉЪhttps://blog.csdn.net/m0_38138879/article/details/117552010 4.2жЛЦеК®еЫЊзЙЗй™МиѓБз†БпЉЪ...

йЪПзЭАHybridеЇФзФ®зЪДдЄ∞еѓМпЉМHTML5еЈ•з®ЛеЄИдїђеЈ≤зїПдЄНжї°иґ≥дЇОжККж°МйЭҐзЂѓдљУй™МзЃАеНХзІїж§НеИ∞зІїеК®зЂѓпЉМдїЦдїђиІКиІОзІїеК®еОЯзФЯеЇФзФ®дЇЇжАІеМЦзЪДжУНдљЬдљУй™МпЉМзЙєеИЂжШѓеОЯзФЯеЇФзФ®дЄОзФЯдњ±жЭ•зЪДдЄ∞еѓМзЪДжЙЛеКњз≥їзїЯгАВHTML5ж≤°жЬЙжПРдЊЫеЉАзЃ±еН≥зФ®зЪДжЙЛеКњз≥їзїЯпЉМдљЖжШѓжПРдЊЫдЇЖжЫі...

гАА11.3гААеИ©зФ®еПШйЗПзЪДеЃЪдєЙзВєињЫи°МдЉШеМЦ гАА11.4гААеЊ™зОѓдЉШеМЦ гАА11.5гААеАЯеК©DAGињЫи°МдЉШеМЦ гАА11.6гААеєґи°МеИЖжФѓзЪДдЉШеМЦ гАА11.7гААз™•е≠ФдЉШеМЦ гАА11.8гААе∞ПзїУ гААдє†йҐШеНБдЄА зђђ12зЂ†гААдї£з†БзФЯжИР гАА12.1гААеБЗжГ≥зЪДиЃ°зЃЧжЬЇж®°еЮЛ гАА12.2гААдїОеЫЫеЕГеЉПзФЯжИР...

a. жППињ∞CPUе¶ВдљХдљњзФ®ињЩ4дЄ™еѓДе≠ШеЩ®еЃЮзО∞дЄОжЙУе≠ЧжЬЇйЧізЪДиЊУеЕ•/иЊУеЗЇгАВ b. жППињ∞йАЪињЗдљњзФ®IENпЉМе¶ВдљХжПРйЂШжЙІи°МжХИзОЗпЉЯ з≠Фж°ИпЉЪa.жЭ•жЇРдЇОжЙУе≠ЧжЬЇзЪДиЊУеЕ•еВ®е≠ШеЬ®INPRдЄ≠гАВеП™жЬЙељУFGIпЉЭ0жЧґпЉМINPRжЙНдЉЪжО•жФґжЭ•иЗ™жЙУе≠ЧжЬЇзЪДжХ∞жНЃгАВељУжХ∞жНЃжО•жФґеРОпЉМ襀...

иАМеПШйҐСз©Їи∞ГйАЪињЗеОЛзЉ©жЬЇиљђйАЯзЪДеПШеМЦпЉМеПѓдї•еЃЮзО∞еИґеЖЈйЗПйЪПеЃ§е§ЦжЄ©еЇ¶зЪДдЄКеНЗиАМдЄКеНЗпЉМдЄЛйЩНиАМдЄЛйЩНпЉМињЩж†Је∞±еЃЮзО∞дЇЖеИґеЖЈйЗПдЄОжИњйЧізГ≠иіЯиНЈзЪДиЗ™еК®еМєйЕНпЉМжФєеЦДдЇЖиИТйАВжАІпЉМдєЯиКВзЬБдЇЖзФµеКЫгАВ 2гАБжОІжЄ©з≤Њз°Ѓ зФ±дЇОйЗЗзФ®зЪДжШѓдЄНеБЬжЬЇжОІеИґжЄ©еЇ¶пЉМйБњеЕН...

йҐШзЫЃпЉЪеЯЇдЇОйЬНе§ЂеПШжНҐзЪД嚥зКґж£АжµЛзЃЧж≥Хз†Фз©ґдЄОеЃЮзО∞ и¶Бж±ВпЉЪ йЬНе§ЂеПШжНҐеЬ®еЗ†дљХзЙєеЊБж£АжµЛдЄ≠жЬЙзЭАзЙєжЃКзЪДжАІиГљпЉМеЃГе∞Жж£АжµЛзЫЃж†ЗдїОзЫЃж†Зз©ЇйЧіиљђжНҐеИ∞еПВжХ∞з©ЇйЧіпЉМ йБњеЕНдЇЖзЫЃж†Зз©ЇйЧіж£АжµЛжЧґзЪДзЫЃж†ЗеИЖз±їгАБзЫЃж†ЗзЉЦз†Бз≠Йе§НжЭВињРзЃЧпЉМдљњеЊЧ襀жµЛеПВжХ∞зЪД...